筑牢数字安全屏障 技术硬措施防范重要数据与公民信息泄露

在数字化浪潮席卷全球的今天,重要行业数据和公民个人信息已成为国家基础性战略资源和核心资产。数据泄露事件频发,严重威胁国家安全、公共利益与个人隐私。防范此类风险,不能仅靠意识与制度,必须构筑坚实可靠的技术防线。依托先进的网络信息技术,实施多层次、立体化的“硬措施”,是应对挑战的关键所在。

一、 基础架构加固:构建安全可信的底层环境

1. 加密技术全覆盖:对存储态、传输态和使用态的数据实施全程加密。采用符合国密标准的强加密算法,确保即使数据被非法获取,也无法被轻易破解。对公民敏感个人信息,如身份证号、生物特征等,推行“可算不可见”的隐私计算技术。

2. 零信任网络架构:摒弃传统的“边界防护”思维,贯彻“从不信任,始终验证”原则。通过微隔离、动态访问控制、持续身份认证等技术,确保每一次访问请求都经过严格验证和授权,最小化攻击面。

3. 硬件级安全增强:推广使用内置安全芯片的硬件设备,如可信平台模块(TPM)、安全芯片等,为系统启动、身份认证、密钥管理提供硬件根信任,抵御固件层攻击。

二、 主动防御纵深:构建智能动态的监测体系

1. 威胁情报与态势感知:建立覆盖全局的网络安全态势感知平台,实时采集、分析网络流量、日志和威胁情报。利用大数据和AI技术,实现异常行为智能检测、攻击链溯源和威胁预警,变被动响应为主动防御。

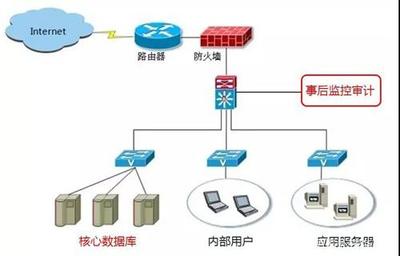

2. 数据流动监控与审计:对核心数据特别是公民信息的访问、流转、导出等操作进行全生命周期监控和严格审计。部署数据防泄漏(DLP)系统,设定精细策略,阻止敏感数据通过邮件、即时通讯、移动存储等渠道非法外流。

3. 入侵检测与自动化响应:部署新一代入侵检测与防御系统(IDS/IPS),结合行为分析和机器学习模型,精准识别高级持续性威胁(APT)等复杂攻击。并联动安全编排、自动化与响应(SOAR)平台,实现安全事件的快速闭环处置。

三、 数据本体防护:聚焦数据本身的安全能力

1. 数据分级分类与脱敏:依据数据的重要性和敏感度,实施科学的分级分类。对非必要使用的真实数据,特别是用于开发测试、数据分析等场景的公民信息,强制进行去标识化、匿名化等脱敏处理,从根本上降低泄露风险。

2. 数据水印与溯源技术:为分发的文档、数据库记录等嵌入不可见的数字水印。一旦发生泄露,可快速精准定位泄露源头和渠道,形成强大威慑,并为追责提供技术证据。

3. 安全多方计算与联邦学习:在需要多方数据协作又需保护各自数据隐私的场景下,如联合风控、医疗研究等,采用安全多方计算、联邦学习等前沿技术,实现“数据可用不可见”,在发挥数据价值的同时确保其不离开本地安全域。

四、 端点与身份安全:守住最后一道关口

1. 强化终端安全防护:在办公电脑、移动设备等终端部署具备高级威胁防护功能的终端检测与响应(EDR)软件,防范勒索软件、钓鱼攻击等,防止终端成为数据泄露的突破口。

2. 多因素身份认证与权限动态管理:对访问重要系统和数据的账户,强制启用基于密码+生物特征/硬件令牌的多因素认证(MFA)。实施基于角色和属性的动态权限管理(RBAC/ABAC),确保权限最小化并随需调整。

五、 持续演进与融合:技术措施的动态保障

技术防范并非一劳永逸。必须建立持续性的漏洞扫描与补丁管理机制,及时修复系统弱点。推动各项技术措施的有机融合,打破安全孤岛,实现协同联防。例如,将态势感知与零信任控制策略联动,将数据审计日志用于AI模型训练以提升检测精度等。

防范重要数据和公民信息泄露是一场持久战。技术“硬措施”是这场战役中不可或缺的铠甲与利刃。通过系统性地构建从基础设施到数据本体、从被动防护到主动智能的立体技术防御体系,我们才能更有效地抵御内外部威胁,在享受数字红利的切实保障数据安全与公民隐私权益,为数字经济健康发展筑牢根基。

如若转载,请注明出处:http://www.2478ba.com/product/68.html

更新时间:2026-02-24 23:34:02